Joe Grand - een ethische hacker en YouTuber die alom bekend staat om zijn projecten met crypto wallets, heeft met succes een levensveranderende hoeveelheid bitcoin teruggehaald een levensveranderende hoeveelheid bitcoin teruggehaald, met een huidige waarde van meer dan $3 miljoen, uit een softwareportemonnee die al meer dan tien jaar op slot zat. Deze prachtige technische prestatie was het resultaat van een aantal serieuze reverse engineering en bug-hunting uitgevoerd door Joe en zijn vriend Bruno, die toevallig ook een hacking zwaargewicht is.

De premisse

De Bitcoin-portemonnee met de titel was beveiligd met een complex wachtwoord van 20 tekens, gegenereerd door de beroemde wachtwoordgeneratiesoftware RoboForm. De eigenaar, Michael, had de software gebruikt om een veilig wachtwoord te genereren, dat vervolgens werd opgeslagen in een TrueCrypt-bestand. Toevallig raakte de versleutelde partitie beschadigd, waardoor Michael geen verhaal meer had en zijn geld ontoegankelijk werd.

Gezien de enorme complexiteit en lengte van het wachtwoord, is traditionele <link www.fortinet.com/resources/cyberglossary/brute-force-attack. - external-link-new-window></nodeepl>brute-forcing-aanvallen<nodeepl></link></nodeepl> waren volledig onrealistisch. Gerelativeerd door Joe, zou de waarschijnlijkheid om het wachtwoord correct te kunnen "raden" net zo moeilijk zijn als het vinden van een specifieke waterdruppel in alle oceanen op aarde - een taak die een gewone sterveling nooit zou kunnen volbrengen. Ze zeggen echter dat waar een wil is, er altijd middelen zijn, en Joe zou al snel een grote stap voorwaarts maken

De eerste doorbraak

Bruno kwam binnen - een collega ethische hacker en Joe Grand's regelmatige medewerker. Bruno's uitgebreide ervaring in het reverse-engineeren van software zou al snel een zegen blijken voor het succes van het project. Gezien de onoverkomelijke aard van een brute-force aanval, ging het duo op zoek naar zwakke plekken in de wachtwoordgeneratiefunctie van RoboForm. Bij het doornemen van RoboForm's change log (die wijzigingen en bugfixes aan de software bijhoudt), ontdekten ze dat oudere versies van RoboForm een kritieke fout hadden - de 'willekeurige' generatie van het wachtwoord was helemaal niet willekeurig. Dus in wezen zou het, door de situationele variabelen die de software gebruikte om wachtwoorden te genereren, opnieuw te creëren, theoretisch mogelijk zijn om exacte wachtwoorden te creëren.

Top 10 Testrapporten

» Top 10 Multimedia Notebooks

» Top 10 Gaming-Notebooks

» Top 10 Budget Gaming Laptops

» Top 10 Lichtgewicht Gaming-Notebooks

» Top 10 Premium Office/Business-Notebooks

» Top 10 Budget Office/Business-Notebooks

» Top 10 Workstation-Laptops

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Notebooks tot €300

» Top 10 Notebooks tot €500

» Top 10 Notebooks tot € 1.000De beste notebookbeeldschermen zoals getest door Notebookcheck

» De beste notebookbeeldschermen

» Top Windows Alternatieven voor de MacBook Pro 13

» Top Windows Alternatieven voor de MacBook Pro 15

» Top Windows alternatieven voor de MacBook 12 en Air

» Top 10 best verkopende notebooks op Amazon

» Top 10 Convertible Notebooks

» Top 10 Tablets

» Top 10 Tablets tot € 250

» Top 10 Smartphones

» Top 10 Phablets (>90cm²)

» Top 10 Camera Smartphones

» Top 10 Smartphones tot €500

» Top 10 best verkopende smartphones op Amazon

Ghidra schiet te hulp

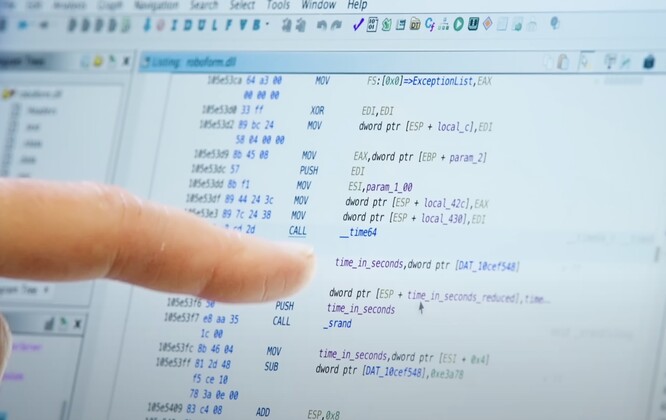

Voor dit volgende deel is het belangrijk dat we weten wat Ghidra en Cheat Engine echt doen. Beide zijn krachtige tools die veel gebruikt worden om software te analyseren en te 'decompileren'. Ontwikkeld door de NSAghidra maakt decompilatie van software mogelijk, waardoor technici de onderliggende code van een bepaald programma kunnen onderzoeken en kwetsbaarheden en gebreken kunnen vinden die vervolgens kunnen worden gebruikt om exploits te maken. Cheat Engine is aan de andere kant een geheugenscantool waarmee de gebruiker het geheugen van een programma kan scannen en wijzigen terwijl het wordt uitgevoerd, zodat het gedrag in realtime kan worden aangepast.

Met behulp van de eerder genoemde hulpmiddelen was het team in staat om het onmogelijke te doen. Ze doken in het binnenwerk van RoboForm en vonden het zeer specifieke deel van de code die verantwoordelijk was voor het genereren van het wachtwoord. Bij nadere inspectie ontdekten ze dat de functie eigenlijk de systeemtijd als een soort zaadwaarde gebruikte om een wachtwoord te genereren. Dit is precies het tegenovergestelde van wat u zou verwachten van software die wachtwoorden genereert, omdat het resulterende wachtwoord dan gemakkelijk opnieuw gemaakt kan worden door simpelweg de systeemtijd te veranderen. Maar voor Michael zou wat in wezen een fout was, al snel zijn vangnet blijken te zijn.

De 'tijd' hacken

Gebruikmakend van hun nieuwe ontdekking, ontwikkelde het team bestaande uit Joe & Bruno een methode om de systeemtijd terug te draaien naar het moment waarop Michael beweerde dat hij het wachtwoord had gemaakt - een periode van 50 dagen. Ze maakten alle potentiële wachtwoorden in het datumbereik opnieuw aan door de seed-waarde van de tijd aan te passen, in de hoop het wachtwoord te vinden dat op dat exacte moment in het verleden was aangemaakt. Op deze manier werd de lijst met mogelijk correcte wachtwoorden exponentieel verkleind, waardoor een brute-force aanval veel effectiever werd dan voorheen.

Maar daar hield het niet op. Het team kwam nog een aantal hordes tegen met softwarecrashes en uitputtende debugsessies, maar hun doorzettingsvermogen betaalde zich uiteindelijk uit. Na het lichtjes aanpassen van Michael's oorspronkelijk opgegeven parameters, die nu speciale tekens uitsloten, vond het team uiteindelijk een exacte overeenkomst. Bruno had goud gevonden en kondigde zijn overwinning aan Joe aan door middel van een enkele sms: "Succes".

Het succesvolle herstel van de 43 BTC - nu meer dan $3 miljoen waard - is niet alleen een aanzienlijke financiële opluchting voor de eigenaar, maar benadrukt ook de onmiskenbare expertise en het doorzettingsvermogen van het hackersduo. Maar het spreekt voor zich dat RoboForm de kwetsbaarheid inmiddels heeft verholpen, waardoor recentere wachtwoorden aanzienlijk moeilijker te kraken zullen zijn, misschien zelfs onmogelijk. Het is dus niet alleen noodzakelijk om sterke wachtwoorden te maken, maar ook om ze veilig te beheren.

Disclaimer: De hier gerapporteerde informatie mag niet worden gebruikt als basis voor een persoonlijke investeringsbeslissing. Notebookcheck biedt geen cryptocurrency, NFT of ander handels-, beleggings- of financieel advies.